이메일 헤더 읽기 : 진행 방법

이메일 헤더를 읽으면 전송되지 않은 이메일에 대한 다양한 정보를받을 수 있습니다. 이 기사에서는 이메일 헤더에서 찾을 수있는 정보에 대해 설명합니다.

이메일 헤더 읽기-이 정보는 숨겨져 있습니다

이메일에는 한 눈에 볼 수있는 것보다 많은 정보가 들어 있습니다. 수신자, 발신자 및 발신자의 IP 주소에 대한 정보가 다소 숨겨져 있습니다. 이를 통해 발신자가 정보를 숨기고 있는지 확인할 수 있습니다. 이것은 소위 피싱 메일에 도움이 될 수 있습니다.

- 정보를 보려면 먼저 이메일 계정에서 이메일을 열어야합니다. 진행 방법은 제공자에 따라 다릅니다. 대부분의 경우 "옵션", "보기", 느낌표 또는 유사한보기 옵션에서 헤더의 소스 텍스트를 찾을 수 있습니다.

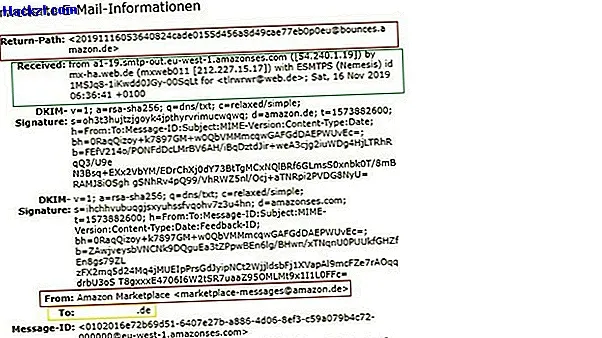

- "Return Path"및 "From"섹션에서 발신자 를 찾을 수 있습니다 (이 예에서는 빨간색으로 표시). 그러나 전자 메일 주소가 메일 서버에 의해 정확한지 검사하지 않으므로 심각하게 보이는 주소도 위조 될 수 있기 때문에이 정보로 많은 것을 수행 할 수 없습니다.

- 받는 사람의 정보는 " 받는 사람 "섹션에서 볼 수 있으며 다른 전자 메일 공급자의 경우 "전달 대상"또는 "봉투 대상"도 있습니다. 이 예에서 이것은 노란색으로 표시됩니다.

- 발신자의 IP 주소 에 대한 정보는 예제에서 녹색으로 표시됩니다. "보낸 사람"이라고합니다. 이것은 수신자의 실제 이메일 및 IP 주소이며 변조 할 수 없습니다. 첫 번째 대괄호 안에 IP 주소가 있습니다.

IP 주소에 관한 정보를 사용하십시오

이 섹션에서는 이메일의 IP 주소를 사용하고 이메일의 실제 출처를 찾는 방법을 설명합니다. 이 지침은 Windows에서만 작동합니다.

- "시작"으로 이동하여 "실행"기능을 선택하십시오. 이것이 명령 행에 도달하는 방법입니다. 이제 "cmd"를 입력하고 "확인"을 클릭하십시오. 그런 다음 "nslookup IP address"명령을 입력하십시오. "IP 주소"라는 단어 대신 헤더에서 실제 IP 주소를 삽입하십시오.

- 메일 서버의 이름이 표시됩니다. 헤더에서 찾은 메일 서버 이름과 이름을 비교할 수 있습니다. 다른 경우 실제 메일 서버가 가장 한 것입니다.

- 두 메일 서버의 이름이 다른 경우 피싱 전자 메일을 나타내는 것일 수 있습니다. 그러나 모든 피싱 이메일이 위장 된 메일 서버를 사용하는 것은 아닙니다. 이름이 일치하더라도 피싱 메일 일 수 있습니다.

다음 기사에서는 피싱 이메일을 인식하는 방법에 대한 추가 정보를 제공합니다.